Mantén al día la lista de aplicaciones que tienen acceso a tu cuenta y mejora tu experiencia como usuario de Twitter.

Una de las cosas que más me maravilla de Twitter es la cantidad de herramientas y aplicaciones que configuran el "Twitterverso" y que poco a poco han ido formando parte del uso diario que cada uno de nosotros hacemos de la red.

Estas herramientas y aplicaciones nos permiten publicar fotos y vídeos directamente en nuestra cronología, compartir nuestros Tweets en Facebook, conectar nuestra cuenta de Instagram, twittear desde nuestro móvil, publicar un enlace de manera automática cada vez que publiquemos una nueva entrada en nuestro blog, y un largo etcétera que suma ya más de un millón de aplicaciones registradas para Twitter.

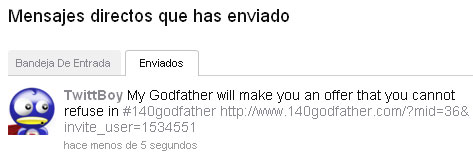

Aunque Twitter tiene un departamento (liderado por @delbius) dedicado a la seguridad del usuario, son muchas las aplicaciones que escapan de entrada a su control y pueden hacer estragos en nuestras cuentas antes de que Twitter suspenda su acceso a la API. Un claro ejemplo era el famoso 140godfather y las distintas variantes que le siguieron y que enviaban DMs sin nuestro permiso.

Por suerte, casos como el del ejemplo anterior cada día son menos frecuentes, ya que Twitter cambió recientemente la apariencia y los datos ofrecidos por la pantalla de permisos, dejando muy atrás los escuetos datos que se nos ofrecía al acceder mediante el primer Twitter Oauth.

NOTA.- Me avisa @aartiles24 de la necesidad de hacer una puntualización: "Los nuevos permisos indican si la aplicación puede leer tus DMs o no, pero eso no impide que pueda seguir enviándolos sin un permiso especial". Esto se entiende porque el permiso para enviar Tweets que le damos incluye la posibilidad de enviar DMs, que en esencia son como cualquier reply pero con una "d" delante (ver Vocabulario básico de twitter).

Veamos cómo son las conexiones seguras que podemos encontrarnos para permitir el acceso a los datos de nuestra cuenta de Twitter:

Conexión segura de aplicaciones de terceros:

1.- Twitter Oauth.

La conexión se realiza generalmente tras clicar en un botón o enlace tipo Connect to Twitter o Conectar a Twitter. Se abrirá entonces una ventana en la que se te solicitará iniciar sesión en Twitter si no lo has hecho ya. Para verificar la seguridad de esta ventana, asegúrate de que la URL empieza por https://twitter.com .

Se nos mostrará entonces la pantalla de permisos, donde deberemos decidir si autorizar o no la aplicación:

Ejemplo de una aplicación que se conecta de manera segura mediante Twitter OAuth

La pantalla de permisos muestra perfectamente a qué datos de nuestra cuenta tendrá acceso la aplicación y qué podrá hacer o no con ella.

En la parte superior y en verde aparecerán las cosas que vas a permitir hacer a la aplicación con tu cuenta.

En la parte inferior, y en rojo, las cosas que la aplicación no podrá hacer con tu cuenta.

Un ejemplo de acceso "total", por ejemplo para un cliente de escritorio, sería una aplicación capaz de:

1.- Leer Tweets de tu cronología.

2.- Ver a quién sigues y seguir a nuevas personas.

3.- Actualizar tu perfil.

4.- Publicar Tweets para ti.

5.- Acceder a tus mensajes directos.

6.- Utilizar Twitter para iniciar sesión en el futuro.

El propio OAuth es un método de autenticación que permite utilizar aplicaciones sin que se almacene la contraseña, por lo tanto siempre deberás ver en la parte inferior y en rojo el punto "ver tu contraseña de Twitter".

2.- Acceso mediante "PIN".

Este tipo de conexiones es utilizada sobre todo por algunas aplicaciones móviles y por algunos clientes de escritorio.

Básicamente es igual a la conexión mediante Twitter OAuth, tras pulsar el enlece o botón para conectar la cuenta, y verificar que la URL segura es https://twitter.com , debemos acceder a nuestra cuenta de Twitter para que se muestre la pantalla de permisos, que nos mostrará las mismas opciones que ya hemos visto en el primer punto.

Ejemplo de una aplicación que se conecta de manera segura mediante PIN

La principal diferencia es que que en lugar de redirigirnos al servicio o a la aplicación tras permitir el acceso, se nos suministra un "número PIN" único que deberemos ingresar en el formulario correspondiente de la aplicación para que pueda acceder a nuestros datos en Twitter.

Sin embargo, bien por descuido, bien porque seamos "vilmente engañados", en ocasiones damos acceso a aplicaciones de dudosa procedencia o que finalmente realizan con nuestra cuenta una labor totalmente distinta a la esperada. También es posible que por desconocimiento de la plataforma demos acceso a nuestra cuenta de manera no segura, esto es, facilitando en un formulario nuestro nombre de usuario y contraseña en una página web, algo descartado por Twitter desde el OAuthcalypse.

Cómo revocar el acceso de una aplicación a nuestra cuenta de Twitter:

Muchas veces ocurren "cosas extrañas" con nuestra cuenta de Twitter, lanzamos un Tweet raro, dejamos de seguir a algún usuarios sin saberlo, o como en el anterior caso, enviamos DMs sin saberlo siquiera. En la mayoría de estos casos el problema suele provocarlo el mal funcionamiento de una aplicación a la que hayamos permitido el acceso o las malas artes de alguna aplicación que se nos haya "colado" de manera poco clara.

Para evitar males mayores, es recomendable que cada cierto tiempo revisemos y hagamos limpieza de las aplicaciones que hemos permitido, eliminando el acceso de aquellas que ya no utilizamos o de las que usamos una única vez sólo por curiosidad o "para probar".

1.- El acceso a las aplicaciones que hemos conectado a nuestra cuenta de Twitter se realiza desde nuestra configuración:

2.- En la pestaña "Aplicaciones" se nos muestra la lista de aplicaciones con acceso:

3.- En cada aplicación tenemos:

a) El enlace a su web

b) El nombre de la empresa o desarrollador que la creó

c) Una descripción de sus funciones.

d) Los permisos que tiene la aplicación.

e) La fecha y hora exacta en que se aprobó el acceso.

f) El botón que te permite revocar el acceso de la aplicación a tu cuenta de Twitter

4.- Con pulsar el botón (f), habremos desconectado la aplicación de nuestra cuenta. Por si nos equivocamos de aplicación, tendremos la oportunidad de deshacer el error siempre y cuando no recarguemos la página ni cambiemos de pestaña:

En caso de que deseamos volver a instalar una aplicación, podremos volver a hacerlo también desde la propia web o aplicación, volviendo a acceder a ella con un método seguro de autenticación.

Sé que para algunos de los lectores y lectoras habituales de este blog esta entrada puede parecer demasiado obvia o incluso innecesaria, ya que son perfectos conocedores de los entresijos de las cuentas de Twitter y lo referente a la privacidad de sus datos. Sin embargo, me animé a escribirla porque llevo algunas semanas viendo que muchos usuarios, nuevos y veteranos, se han quejado de haber dejado de seguir alguna cuenta sin saberlo, o de haber agotado su límite de accesos a la API sin prácticamente haber twitteado.

En la mayoría de los casos la primera reacción es "echarle la culpa a Twitter", y aunque en algunas ocasiones puede ser debido a un error de la plataforma (en cuyo caso, debemos recurrir a @Ayuda directamente), casi siempre el problema suele estar relacionado con alguna aplicación de terceros.

Para prevenir este tipo de incidentes, unas sencillas recomendaciones:

Desconfía siempre de cualquier lugar que solicite tu nombre de usuario y contraseña en Twitter para el acceso.

Comprueba siempre las URLs y verifica que se trata de un dominio seguro de Twitter.

Nunca permitas el acceso a aplicaciones que te prometan "ganar seguidores de manera sencilla", "conseguir follower rápidamente", y similares, en la mayoría de los casos son fraudes, no existe manera milagrosa de conseguir "tropecientosmil" seguidores en Twitter.

Confía en las aplicaciones recomendadas sólo por sitios especializados.

En mi caso pruebo todas y cada una de las aplicaciones que recomiendo en este blog, y me gustaría pensar que la mayoría de sitios similares hacen lo mismo...